Telegram抓包iOS教程:深入解析网络请求与数据安全

在移动应用开发和网络安全分析领域,抓包(Packet Capture)是一项至关重要的技术。它允许开发者、安全研究员或技术爱好者监控和分析设备与服务器之间的网络通信。对于iOS用户而言,对Telegram这类加密通讯应用进行抓包,不仅能帮助理解其数据传输机制,还能用于调试、性能优化或安全审计。本文将详细介绍在iOS设备上对Telegram进行抓包的方法、工具及注意事项。

抓包原理与准备工作

抓包的本质是截获网络数据包,通常通过代理服务器或虚拟网络接口实现。在iOS生态中,由于系统封闭性和安全限制,抓包过程相对复杂,需要借助特定工具。最常用的方案是使用电脑作为代理,让iOS设备的网络流量经过电脑,再通过抓包软件进行分析。准备工作包括:一台运行macOS或Windows的电脑、一部iOS设备、稳定的Wi-Fi网络,以及抓包软件(如Charles Proxy、Proxyman或开源的mitmproxy)。同时,需要在iOS设备上安装并信任抓包工具提供的SSL证书,以便解密HTTPS流量(包括Telegram的部分通信)。

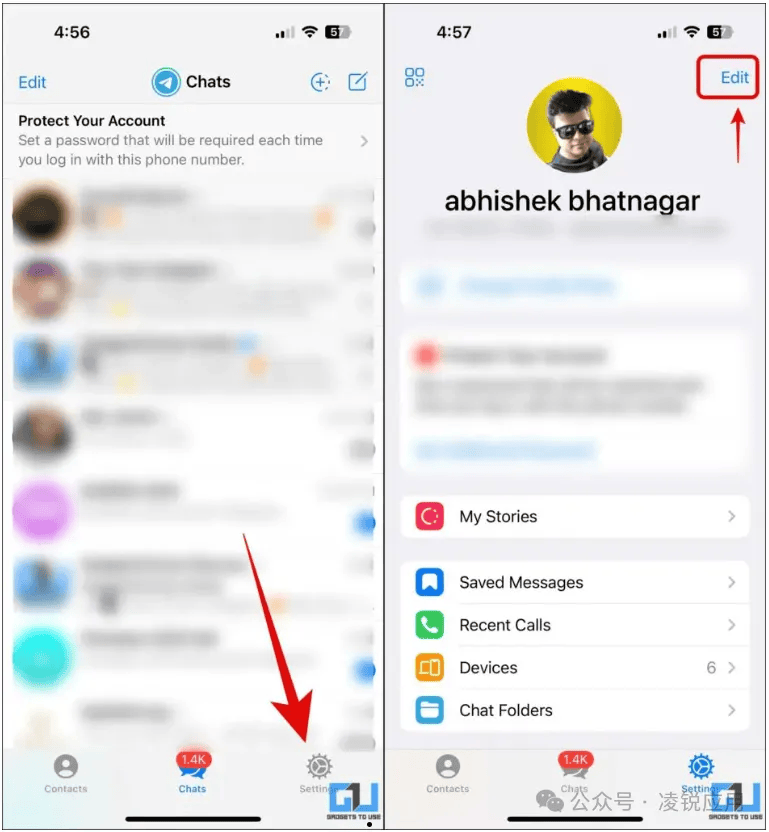

具体操作步骤详解

首先,在电脑上安装抓包工具(以Charles Proxy为例),启动后设置代理端口(默认8888)。接着,在iOS设备的Wi-Fi设置中,配置HTTP代理为手动,输入电脑的IP地址和代理端口。此时,iOS设备的网络请求将经过电脑。然后,在Charles中启用SSL代理,并访问chls.pro/ssl下载证书至iOS设备,在“设置-通用-描述文件与设备管理”中安装并信任证书。完成这些后,打开Telegram应用进行任意操作(如发送消息、加载群组),Charles便会捕获到相关的HTTP/HTTPS请求和响应数据。用户可查看请求头、参数、响应内容等详细信息,分析Telegram的API调用模式和数据格式。

技术挑战与应对策略

Telegram作为注重隐私的应用,采用了端到端加密(Secret Chats)和自定义协议(MTProto),这增加了抓包难度。普通抓包工具可能只能解密部分HTTPS流量,而加密聊天内容通常无法直接解读。此外,iOS系统对证书信任有严格限制,可能需要额外配置(如启用Charles的“SSL Proxying”设置并添加Telegram域名)。对于更深入的分析,可尝试结合动态分析工具(如Frida)来注入代码,或使用低级网络嗅探(需越狱设备)。但需注意,Telegram的服务器可能检测异常流量,频繁抓包可能导致临时封禁。

伦理与法律边界

抓包技术是一把双刃剑。在合法范围内,它可用于学习协议设计、调试第三方集成或验证应用安全性。然而,未经授权拦截他人通信、窃取敏感数据或破解加密内容,可能违反《网络安全法》等法律法规及Telegram的服务条款。建议仅对自己的账户或测试环境进行操作,并避免分享抓取的数据。对于开发者,Telegram官方提供了API和文档,更推荐通过正规渠道进行开发和研究。

结语:技术探索与责任并存

通过抓包分析Telegram的iOS客户端,不仅能揭开网络通信的神秘面纱,还能提升对移动安全的认识。尽管过程涉及技术挑战,但遵循正确方法仍能获得宝贵洞察。在数字时代,掌握工具的同时,我们更应坚守技术伦理,将知识用于创新和保护,而非破坏与侵犯。无论你是开发者、安全爱好者还是普通用户,理解数据流动的奥秘,都将帮助你在数字世界中行得更稳、更远。